一則網絡安全新聞引發業界震動:某安全研究團隊在微軟舉辦的漏洞挑戰賽中,僅用三小時便成功攻破了微軟宣稱的‘超安全系統’。這一事件不僅是對特定產品的沖擊,更為整個網絡安全軟件開發領域敲響了警鐘:在快速演進的威脅面前,沒有絕對的‘安全’,而盲目設立‘不可攻破’的flag,往往適得其反。

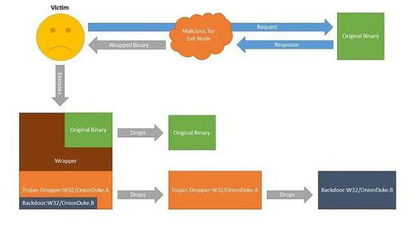

事件的核心警示在于,網絡安全本質上是一場動態的攻防博弈。攻擊技術日新月異,零日漏洞、社會工程學、高級持續性威脅(APT)等手段層出不窮。任何軟件系統,無論其設計時考慮得多么周全,都難免存在未被發現的弱點。微軟系統的快速被破,正是這種常態的縮影。它提醒開發者,安全開發必須貫穿于軟件生命周期的每一個環節——從需求分析、架構設計、編碼實現,到測試部署與運維更新,安全思維應如血液般滲透其中,而非事后補救的‘補丁’。

從技術層面反思,此次事件凸顯了當前安全軟件開發中可能存在的幾個共性誤區:

- 過度自信與靜態安全觀:將安全等同于‘設置了足夠多的防御層’或‘采用了最新加密算法’,忽視了攻擊者總會尋找最薄弱環節(往往是邏輯缺陷或配置錯誤)的規律。安全是一個過程,而非一勞永逸的狀態。

- 測試深度與廣度不足:傳統的滲透測試和漏洞掃描可能無法模擬頂尖攻擊者的綜合能力與新穎思路。需要引入更廣泛的威脅建模、紅藍對抗演練以及鼓勵負責任的漏洞披露計劃,以外部視角持續檢驗系統韌性。

- 對‘人’的因素考慮不周:許多漏洞源于設計邏輯或交互流程的缺陷,這些缺陷可能被攻擊者利用進行鏈式攻擊。安全開發需要將用戶體驗與安全策略深度融合,避免因過度復雜而導致用戶規避安全措施。

對于網絡安全軟件開發者而言,這一案例是極佳的學習材料。它敦促行業:

- 擁抱‘韌性安全’:從追求‘絕對防護’轉向構建‘快速檢測、響應和恢復’的能力。系統應假設會被入侵,并確保在此情形下能限制損失、維持核心功能。

- 推行安全開發生命周期(SDL/SecDevOps):將安全活動自動化、左移,在開發早期就識別和緩解風險,并實現持續監控與迭代改進。

- 促進透明與合作:公開討論漏洞和防御失敗案例,與安全研究社區建立建設性伙伴關系。通過漏洞賞金計劃等方式,將全球研究者的智慧轉化為產品加固的動力。

- 保持敬畏與持續學習:網絡安全領域沒有終點。開發者需持續跟蹤最新攻擊技術、安全框架和合規要求,保持技術棧與安全策略的同步更新。

微軟系統的‘速破’并非單純的技術失敗,而是一堂生動的公開課。它拆穿了‘銀彈’神話,重申了網絡安全的核心真諦:安全是一場永無止境的馬拉松,而非宣告勝利的沖刺。對于所有網絡安全軟件的開發者與提供商,真正的‘flag’不應是‘無法攻破’,而應是‘我們始終在持續改進,并已為應對入侵做好了準備’。唯有秉持這種謙遜、務實且動態的 security-by-design 理念,才能在日益嚴峻的網絡空間中,為用戶筑起更為可信的防線。